Системы онлайн-банкинга известных вендоров защищены хуже самописных

Компания Positive Technologies представила результаты исследования защищенности систем дистанционного банковского обслуживания (ДБО), в рамках которого в течение 2011-2012 гг. проверила уязвимость 11 систем российских банков. В каждой из рассмотренных систем специалисты обнаружили уязвимости среднего уровня риска. При этом уязвимости высокой степени риска преобладали в системах ДБО, предлагаемых известными вендорами, а не в самописных решениях.

Системы дистанционного банковского обслуживания (ДБО) позволяют предоставлять банковские услуги удаленно (через интернет или с помощью телефона). В данном исследовании Positive Technologies рассматривала системы онлайн-банкинга, 73% которых работают с физическими лицами, а 27% — с юридическими.

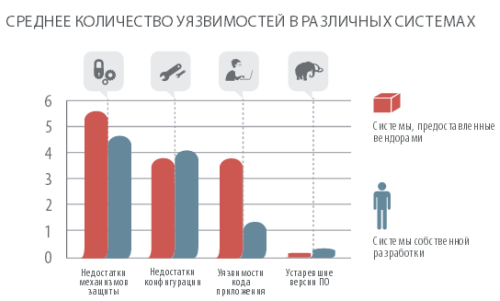

Например, уязвимости на уровне кода приложения почти в 4 раза чаще встречаются в ДБО от профессиональных разработчиков, нежели в системах собственной разработки. Критические уязвимости на уровне кода веб-приложения были обнаружены исключительно в системах от вендоров. В Positive Technologies это объясняют тем, что приобретая систему у профессионального разработчика, банки подчас не проверяют качество кода, полагаясь на поставщика продукта. Однако сложная архитектура, кроссплатформенность и большое количество функций не всегда позволяют вендору обеспечить необходимый уровень защищенности на уровне кода приложения.

Из 11 рассмотренных систем, 6 были построены на базе решений, поставляемых известными вендорами. Специалисты Positive Technologies не раскрывают имена разработчиков, однако подчеркивают, что системы ДБО от этих производителей широко распространены на российском рынке. Поэтому результаты данного исследования актуальны не только для представленной выборки, но и для сотни других банков.

Максим Волков, директор департамента информационных технологий «СБ Банка», рассказал CNews, что его банк использует самостоятельно разработанную систему ДБО. «Нам это позволяет оперативно реагировать на быстро меняющиеся условия обслуживания, - говорит он. - Есть еще мнение, что обычно (хотя не всегда) под стандартную реализацию ДБО придумать варианты эксплуатации ошибок в реализации безопасности проще. Это связано как минимум с широтой распространения сведений об этих самых недоработках».

По мнению Волкова, в течение 2012-2013 гг. случаев мошенничества через систему ДБО в «СБ Банке» выявлено не было.

Среди всех обнаруженных недостатков защиты ДБО было выявлено 8% уязвимостей высокого уровня риска, 51% среднего уровня риска и 41% — низкого уровня. Наиболее распространенные уязвимости: слабая парольная политика и недостаточная защита от подбора учетных данных (подвержены 82% рассмотренных систем). Во многих системах можно обнаружить информацию о версиях используемого ПО (73%), что облегчает планирование атак на уязвимую систему, подчеркивают специалисты Positive Technologies.

Все рассмотренные системы ДБО имели недостатки реализации механизма аутентификации - слабую парольную политику или недостаточную защиту от подбора учетных данных, а двухфакторная аутентификация использовалась только в двух исследованных системах.

Более 60% исследованных систем ДБО содержали как минимум один из недостатков механизма идентификации пользователей — предсказуемый формат идентификаторов пользователей или раскрытие информации о существующих в системе идентификаторах.

Более 80% систем содержали различные недостатки механизма авторизации, а в трех системах полностью отсутствовала двухфакторная авторизация при проведении транзакций. В Positive Technologies отмечают, что по отдельности эти уязвимости не несут высоких рисков для системы, однако их сочетание может быть использовано злоумышленником для получения доступа в личные кабинеты пользователей. При этом 73% систем ДБО, которые включены в исследование, предназначены для работы с физическими лицами.

«На сегодняшний день наиболее вероятный сценарий успешной атаки на серверную часть системы ДБО — получение доступа к учетным записям отдельных клиентов с использованием недостатков в механизмах идентификации и аутентификации, управления сессиями, словарных паролей и т. п. Создается впечатление, что разработчики опасаются чересчур усложнить пользовательский интерфейс, но в результате облегчают жизнь не только клиентам, но и преступникам», — отмечает Дмитрий Кузнецов, заместитель технического директора Positive Technologies.

Отчет по исследованию доступен по ссылке